Основы квантовых алгоритмов¶

Узнайте, как квантовые компьютеры могут эффективно решать задачи, включая поиск и факторизацию, быстрее классических компьютеров.

Добро пожаловать в Основы квантовых алгоритмов — второй курс серии Understanding Quantum Information and Computation, в которую входят следующие курсы:

- Основы квантовой информации

- Основы квантовых алгоритмов (этот курс)

- Общая формулировка квантовой информации

- Основы квантовой коррекции ошибок

В этом курсе рассматриваются вычислительные преимущества квантовой информации: что можно делать с помощью квантовых компьютеров и в чем их преимущества перед классическими компьютерами. Курс начинается с квантовых алгоритмов запросов, которые дают простые демонстрации принципов работы квантовых алгоритмов, а затем переходит к квантовым алгоритмам для задач, включая факторизацию целых чисел и неструктурированный поиск.

Курс предназначен для студентов, специалистов и энтузиастов в таких областях, как информатика, физика, инженерия и математика, которые хотят изучить теоретические основы квантовой информации и вычислений.

Квантовые алгоритмы запросов¶

В первом уроке курса мы сформулируем простую алгоритмическую рамку — модель запросов — и рассмотрим преимущества, которые квантовые компьютеры дают в этой модели.

Модель запросов в вычислениях похожа на чашку Петри для идей квантовых алгоритмов. Она жесткая и искусственная в том смысле, что не вполне точно отражает те вычислительные задачи, которые обычно важны на практике, но при этом оказалась чрезвычайно полезным инструментом для разработки квантовых алгоритмических методов. В их число входят и методы, лежащие в основе самых известных квантовых алгоритмов, например алгоритма Шора для факторизации целых чисел. Кроме того, модель запросов очень удобна для объяснения квантовых алгоритмических приемов.

После введения самой модели запросов мы обсудим первый открытый квантовый алгоритм — алгоритм Дойча, а также его обобщение, известное как алгоритм Дойча — Йожи. Эти алгоритмы демонстрируют количественно измеримые преимущества квантовых вычислений над классическими в рамках модели запросов. Затем мы обсудим квантовый алгоритм, известный как алгоритм Саймона; он дает более устойчивое и убедительное преимущество квантовых вычислений над классическими по причинам, которые станут ясны позже.

Видео урока

В следующем видео Джон Уотрус последовательно разбирает материал этого урока о квантовых алгоритмах запросов. Также можно открыть видео на YouTube для этого урока в отдельном окне. Скачать слайды к уроку.

<IBMVideo id="134056235" title="В этом видео Джон Уотрус обсуждает модель запросов в вычислениях и разбирает несколько канонических примеров из квантовых вычислений. Среди них алгоритм Дойча — Йожи и алгоритм Саймона."/> :::

Модель запросов в вычислениях¶

Когда мы описываем вычисления математически, обычно имеется в виду процесс вроде показанного на следующем рисунке: информация подается на вход, затем выполняется вычисление, после чего получается выход.

Хотя компьютеры, которыми мы пользуемся сегодня, действительно непрерывно получают входные данные и выдают результаты, фактически взаимодействуя и с нами, и с другими компьютерами способом, не отраженным на рисунке, цель здесь не в том, чтобы изобразить непрерывную работу компьютеров. Скорее, мы хотим построить простую абстракцию вычисления, сосредоточившись на отдельных вычислительных задачах. Например, вход может кодировать число, вектор, матрицу, граф, описание молекулы или что-то более сложное, а выход кодирует решение интересующей нас вычислительной задачи.

Ключевой момент состоит в том, что вход предоставляется вычислению целиком, обычно в виде двоичной строки, и никакая его часть не скрыта.

Описание модели¶

В модели запросов вход не передается вычислению целиком, как в более стандартной модели выше. Вместо этого вход доступен в виде функции, к которой вычисление обращается с помощью запросов. Иначе говоря, вычисления в модели запросов можно рассматривать как имеющие <DefinitionTooltip definition="Произвольный доступ, также называемый прямым доступом, означает возможность напрямую обращаться к элементам в выбранных позициях последовательности, не просматривая всю последовательность для их поиска (это называется последовательным доступом).">произвольный доступ</DefinitionTooltip> к битам (или сегментам битов) входа.

В контексте модели запросов часто говорят, что вход предоставляется оракулом или черным ящиком. Оба термина подчеркивают, что полное описание входа скрыто от вычисления, а единственный способ получить к нему доступ — задавать вопросы. Это похоже на обращение к Дельфийскому оракулу по поводу входа: он не рассказывает всего, что знает, а отвечает только на конкретные вопросы. Термин черный ящик особенно уместен, когда мы думаем о входе как о функции: мы не можем заглянуть внутрь функции и понять, как она работает, а можем только вычислять ее значения на выбранных нами аргументах.

В этом уроке мы будем работать исключительно с двоичными строками, а не со строками из различных символов, поэтому далее для удобства будем писать \(\Sigma = \{0,1\}\), обозначая двоичный алфавит. Мы будем рассматривать разные вычислительные задачи, несколько простых примеров которых вскоре появятся, но во всех них вход будет представлен функцией вида

для двух положительных целых чисел \(n\) и \(m.\) Разумеется, вместо \(f\) можно было бы выбрать другое имя, но на протяжении урока мы будем использовать именно \(f\).

Сказать, что вычисление делает запрос, означает выбрать некоторую строку \(x \in \Sigma^n\), после чего оракул предоставляет вычислению строку \(f(x)\in\Sigma^m\). Точный способ, которым это работает для квантовых алгоритмов, мы вскоре обсудим: нужно убедиться, что это можно реализовать унитарной квантовой операцией, допускающей запросы в суперпозиции. Пока же можно мыслить об этом интуитивно, на высоком уровне.

Наконец, эффективность алгоритмов запросов мы будем измерять очень просто: считать число запросов, которое им требуется. Это связано со временем, необходимым для выполнения вычисления, но не совпадает с ним в точности, потому что мы игнорируем время операций помимо запросов, а сами запросы считаем имеющими единичную стоимость. При желании можно учитывать и операции помимо запросов (иногда так и делают), но сосредоточение только на числе запросов помогает упростить картину.

Примеры задач запросов¶

Вот несколько простых примеров задач запросов.

-

OR. Входная функция имеет вид \(f:\Sigma^n \rightarrow \Sigma\) (то есть для этой задачи \(m=1\)). Требуется вывести \(1\), если существует строка \(x\in\Sigma^n\), для которой \(f(x) = 1,\) и вывести \(0\), если такой строки нет. Если думать о функции \(f\) как о последовательности из \(2^n\) битов с произвольным доступом, то задача состоит в вычислении OR этих битов.

-

Четность. Входная функция снова имеет вид \(f:\Sigma^n \rightarrow \Sigma.\) Требуется определить, является ли число строк \(x\in\Sigma^n\), для которых \(f(x) = 1\), четным или нечетным. Точнее, требуемый выход равен \(0\), если множество \(\{x\in\Sigma^n : f(x) = 1\}\) содержит четное число элементов, и \(1\), если оно содержит нечетное число элементов. Если думать о функции \(f\) как о последовательности из \(2^n\) битов с произвольным доступом, то задача состоит в вычислении четности (или исключающего ИЛИ) этих битов.

-

Минимум. Входная функция имеет вид \(f:\Sigma^n \rightarrow \Sigma^m\) для любых положительных целых \(n\) и \(m.\) Требуемый выход — строка \(y \in \{f(x) : x\in\Sigma^n\}\), которая идет первой в лексикографическом (то есть словарном) порядке на \(\Sigma^m.\) Если думать о функции \(f\) как о последовательности из \(2^n\) целых чисел, закодированных двоичными строками длины \(m\), к которым есть произвольный доступ, то задача состоит в вычислении минимума этих чисел.

Мы также будем рассматривать задачи запросов, где на вход наложено обещание. Это означает, что нам дана некоторая гарантия относительно входа, и мы не отвечаем за то, что произойдет, если гарантия не выполнена. Иначе говоря, некоторые входные функции (те, для которых обещание не выполняется) считаются входами типа «не важно». На алгоритмы вообще не накладывается требований, когда им подаются такие входы «не важно».

Вот один пример задачи с обещанием:

- Уникальный поиск. Входная функция имеет вид \(f:\Sigma^n \rightarrow \Sigma,\) и нам обещано, что существует ровно одна строка \(z\in\Sigma^n\), для которой \(f(z) = 1,\) причем \(f(x) = 0\) для всех строк \(x\neq z.\) Задача состоит в том, чтобы найти эту единственную строку \(z.\)

Все четыре только что описанных примера естественны в том смысле, что их легко описать и можно представить множество ситуаций или контекстов, в которых они могут возникнуть.

Напротив, некоторые задачи запросов вовсе не являются «естественными» в таком смысле. В исследовании модели запросов иногда придумывают очень сложные и сильно искусственные задачи, для которых трудно представить, что кто-то действительно захотел бы решать их на практике. Но это не значит, что такие задачи неинтересны. То, что сначала кажется искусственным или неестественным, может дать неожиданные подсказки или вдохновить новые идеи. Квантовый алгоритм Шора для факторизации, вдохновленный алгоритмом Саймона, — отличный пример. Важная часть изучения модели запросов также состоит в поиске крайних случаев, которые помогают понять как потенциальные преимущества, так и ограничения квантовых вычислений.

Вентили запросов¶

Когда мы описываем вычисления с помощью схем, запросы выполняются специальными вентилями, называемыми вентилями запросов.

Самый простой способ определить вентили запросов для классических булевых схем — просто разрешить им напрямую вычислять входную функцию \(f\), как показано на следующем рисунке.

Когда для задачи запросов строится булева схема, доступ к входной функции \(f\) осуществляется через такие вентили, а число запросов, которые делает схема, — это просто число вентилей запросов в схеме. Входные провода самой булевой схемы инициализируются фиксированными значениями; их следует считать частью алгоритма, а не входами задачи.

Например, вот булева схема с классическими вентилями запросов, которая решает описанную выше задачу четности для функции вида \(f:\Sigma\rightarrow\Sigma\):

Этот алгоритм делает два запроса, потому что в нем два вентиля запросов. Он работает так: функция \(f\) запрашивается на двух возможных входах, \(0\) и \(1,\) а результаты подаются в булеву схему, вычисляющую XOR. (Именно эта схема появлялась как пример булевой схемы в уроке Квантовые схемы курса Основы квантовой информации.)

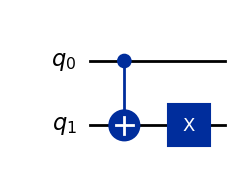

Для квантовых схем такое определение вентилей запросов не подходит, потому что для некоторых вариантов функции \(f\) эти вентили будут неунитарными. Поэтому вместо этого мы определяем унитарные вентили запросов, которые действуют на состояния стандартного базиса так, как показано на рисунке:

Здесь предполагается, что \(x\in\Sigma^n\) и \(y\in\Sigma^m\) — произвольные строки. Обозначение \(y\oplus f(x)\) означает побитовое исключающее ИЛИ двух строк, которые в данном случае имеют длину \(m\). Например, \(001 \oplus 101 = 100.\)

Интуитивно вентиль \(U_f\) (для любой выбранной функции \(f\)) копирует верхнюю входную строку \(x\) без изменений и добавляет значение функции \(f(x)\) к нижней входной строке \(y\) по XOR. Это унитарная операция для любого выбора функции \(f.\) На самом деле это детерминированная операция, причем она является собственной обратной. Отсюда следует, что как матрица \(U_f\) всегда является матрицей перестановки: в каждой ее строке и каждом столбце стоит ровно одна \(1\), а все остальные элементы равны \(0.\) Применение матрицы перестановки к вектору просто переставляет компоненты этого вектора (отсюда и термин матрица перестановки) и поэтому не меняет его евклидову норму; это показывает, что матрицы перестановки всегда унитарны.

Стоит подчеркнуть: когда мы анализируем алгоритмы запросов, просто считая число запросов, мы полностью игнорируем сложность физического построения вентилей запросов — как для классической, так и для квантовой версии, описанных выше. Интуитивно построение вентилей запросов является частью подготовки входа, а не частью поиска решения.

Это может показаться необоснованным, но нужно помнить, что мы не пытаемся описать практические вычисления или полностью учесть требуемые ресурсы. Вместо этого мы определяем теоретическую модель, которая помогает прояснить потенциальные преимущества квантовых вычислений. Мы еще вернемся к этому вопросу в следующем уроке, когда перейдем к более стандартной модели вычислений, где входы явно подаются на схемы в виде двоичных строк.

Алгоритм Дойча¶

Алгоритм Дойча решает задачу четности для частного случая \(n = 1.\) В контексте квантовых вычислений эту задачу иногда называют задачей Дойча, и в этом уроке мы будем придерживаться этой терминологии.

Точнее, вход представлен функцией \(f:\Sigma \rightarrow \Sigma\) из одного бита в один бит. Существует четыре такие функции:

Первая и последняя из этих функций являются постоянными, а две средние — сбалансированными, то есть два возможных выходных значения функции встречаются одинаковое число раз при переборе входов. Задача Дойча состоит в том, чтобы определить, к какой из двух категорий относится входная функция: постоянная она или сбалансированная.

Задача Дойча

Вход: функция \(f:\{0,1\}\rightarrow\{0,1\}\) \ Выход: \(0\), если \(f\) постоянна, и \(1\), если \(f\) сбалансирована

Если рассматривать входную функцию \(f\) в задаче Дойча как представление произвольного доступа к строке, то речь идет о двухбитовой строке: \(f(0)f(1).\)

При таком взгляде задача Дойча состоит в вычислении четности (или, что то же самое, исключающего ИЛИ) двух битов.

Любой классический алгоритм запросов, корректно решающий эту задачу, должен запросить оба бита: \(f(0)\) и \(f(1).\) Например, если мы узнали, что \(f(1) = 1,\) ответ все еще может быть \(0\) или \(1\) в зависимости от того, равно ли \(f(0)\) значению \(1\) или \(0\) соответственно. Все остальные случаи аналогичны: знание только одного из двух битов вообще не дает информации об их четности. Поэтому булева схема, описанная в предыдущем разделе, является лучшим, что можно сделать с точки зрения числа запросов, необходимых для решения этой задачи.

Описание квантовой схемы¶

Алгоритм Дойча решает задачу Дойча с помощью одного запроса и тем самым дает количественно измеримое преимущество квантовых вычислений над классическими. Это преимущество может быть скромным — один запрос вместо двух, — но с чего-то нужно начинать. Научные достижения иногда имеют на вид очень скромное происхождение.

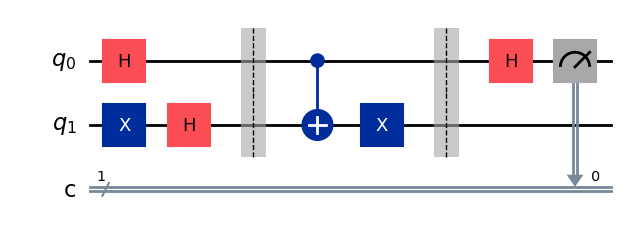

Вот квантовая схема, описывающая алгоритм Дойча:

Анализ¶

Чтобы проанализировать алгоритм Дойча, мы проследим действие схемы выше и определим состояния кубитов в моменты, указанные на этом рисунке:

Начальное состояние равно \(\vert 1\rangle \vert 0 \rangle,\) а две операции Адамара в левой части схемы преобразуют это состояние в

(Как всегда, мы следуем соглашению Qiskit о порядке кубитов: верхний кубит записывается справа, а нижний — слева.) Может показаться неинтуитивным записывать это произведение состояний в частично раскрытом виде, оставляя состояния кубита 1 вынесенными за скобки, но так последующие выражения будут компактнее.

Затем выполняется вентиль \(U_f\). Согласно определению вентиля \(U_f\), значение функции \(f\) для классического состояния верхнего, то есть самого правого, кубита добавляется по XOR к нижнему, то есть самому левому, кубиту. Это преобразует \(\vert \pi_1\rangle\) в состояние

Это выражение можно упростить, заметив, что формула

работает для обоих возможных значений \(a\in\Sigma.\) Более явно два случая выглядят так.

Таким образом, \(\vert\pi_2\rangle\) можно также выразить так:

Только что произошло нечто интересное. Хотя действие вентиля \(U_f\) на состояния стандартного базиса оставляет верхний, то есть самый правый, кубит без изменений и добавляет значение функции по XOR к нижнему, то есть самому левому, кубиту, здесь мы видим, что состояние верхнего/самого правого кубита в общем случае изменилось, тогда как состояние нижнего/самого левого кубита осталось тем же: он был в состоянии \(\vert - \rangle\) и до, и после применения вентиля \(U_f\). Это явление называется фазовой отдачей, и вскоре мы скажем о нем подробнее.

Сделав последнее упрощение — вынеся множитель \((-1)^{f(0)}\) за сумму, — получаем такое выражение для состояния \(\vert\pi_2\rangle\):

Обратите внимание, что в этом выражении в показателе степени у \(-1\) стоит \(f(0) \oplus f(1)\), а не \(f(1) - f(0),\) как можно было бы ожидать с чисто алгебраической точки зрения; однако результат в любом случае получается тем же. Причина в том, что значение \((-1)^k\) для любого целого \(k\) зависит только от того, четно \(k\) или нечетно.

Применение последнего вентиля Адамара к верхнему кубиту дает состояние

что приводит к правильному результату с вероятностью \(1\) при измерении правого, то есть верхнего, кубита.

Дополнительные замечания о фазовой отдаче¶

Прежде чем двигаться дальше, посмотрим на приведенный выше анализ под немного другим углом; это может прояснить явление фазовой отдачи.

Сначала заметим, что следующая формула верна для любых битов \(b,c\in\Sigma.\)

Это можно проверить для двух возможных значений \(c = 0\) и \(c = 1\):

Используя эту формулу, получаем

для любого выбора битов \(a,b\in\Sigma.\) Поскольку эта формула верна при \(b=0\) и \(b=1,\) из линейности следует, что

для всех векторов состояния кубита \(\vert \psi\rangle,\) и поэтому

Ключ к этому рассуждению — равенство \(X\vert - \rangle = - \vert - \rangle.\) В математических терминах вектор \(\vert - \rangle\) является собственным вектором матрицы \(X\) с собственным значением \(-1.\)

Мы подробнее обсудим собственные векторы и собственные значения в следующем уроке, Оценивание фазы и факторизация, где явление фазовой отдачи обобщается на другие унитарные операции.

Помня, что скаляры свободно проходят через тензорные произведения, получаем альтернативный способ рассуждать о том, как операция \(U_f\) преобразует \(\vert \pi_1\rangle\) в \(\vert \pi_2\rangle\) в приведенном выше анализе:

Реализация в Qiskit¶

Теперь посмотрим, как реализовать алгоритм Дойча в Qiskit. Начнем с проверки версии, а затем выполним импорты, необходимые только для этой реализации. Для реализаций следующих алгоритмов мы будем выполнять нужные импорты отдельно, чтобы сохранить большую модульность.

Вывод:

Сначала определим квантовую схему, реализующую вентиль запроса для одной из четырех описанных ранее функций \(f_1,\) \(f_2,\) \(f_3\) или \(f_4\) из одного бита в один бит. Как уже упоминалось, реализация вентилей запросов на самом деле не является частью самого алгоритма Дойча; здесь мы по сути показываем один способ подготовить вход в виде схемной реализации вентиля запроса.

Можно посмотреть, как выглядит каждая схема, с помощью метода draw. Вот схема для функции \(f_3.\)

Затем создадим собственно квантовую схему для алгоритма Дойча, подставляя вместо вентиля запроса реализацию квантовой схемы, переданную как аргумент. Чуть ниже мы подставим одну из четырех схем, определенных ранее функцией deutsch_function. Барьеры добавлены, чтобы визуально отделить реализацию вентиля запроса от остальной части схемы.

Снова посмотрим, как выглядит схема, с помощью метода draw.

Наконец, создадим функцию, которая один раз запускает определенную ранее схему и выдает соответствующий результат: \"constant\" или \"balanced.\"

Теперь можно запустить алгоритм Дойча на любой из четырех функций, определенных выше.

Вывод:

Алгоритм Дойча — Йожи¶

Алгоритм Дойча превосходит все классические алгоритмы для одной задачи запросов, но преимущество довольно скромное: один запрос против двух. Алгоритм Дойча — Йожи усиливает это преимущество и, более того, может использоваться для решения нескольких разных задач запросов.

Вот описание алгоритма Дойча — Йожи в виде квантовой схемы. В зависимости от конкретной решаемой задачи может также потребоваться дополнительный классический шаг постобработки, не показанный на рисунке.

Конечно, мы еще не обсудили, какие именно задачи решает этот алгоритм; это будет сделано в двух следующих разделах.

Задача Дойча — Йожи¶

Начнем с задачи запросов, для решения которой изначально был предназначен алгоритм Дойча — Йожи; она известна как задача Дойча — Йожи.

Входная функция в этой задаче имеет вид \(f:\Sigma^n \rightarrow \Sigma\) для произвольного положительного целого \(n.\) Как и в задаче Дойча, нужно вывести \(0\), если \(f\) постоянна, и \(1\), если \(f\) сбалансирована; последнее снова означает, что число входных строк, на которых функция принимает значение \(0\), равно числу входных строк, на которых она принимает значение \(1\).

Заметим, что при \(n\) больше \(1\) существуют функции вида \(f:\Sigma^n \rightarrow \Sigma\), которые не являются ни постоянными, ни сбалансированными. Например, функция \(f:\Sigma^2\rightarrow\Sigma\), заданная как

не попадает ни в одну из этих двух категорий. В задаче Дойча — Йожи о таких функциях просто не беспокоятся: они считаются входами типа «не важно». Иначе говоря, в этой задаче есть обещание, что \(f\) либо постоянна, либо сбалансирована.

Задача Дойча — Йожи

Вход: функция \(f:\{0,1\}^n\rightarrow\{0,1\}\) \ Обещание: \(f\) либо постоянна, либо сбалансирована \ Выход: \(0\), если \(f\) постоянна, и \(1\), если \(f\) сбалансирована

Алгоритм Дойча — Йожи с одним запросом решает эту задачу в следующем смысле: если все \(n\) результатов измерений равны \(0,\) то функция \(f\) постоянна; иначе, если хотя бы один из результатов измерений равен \(1,\) функция \(f\) сбалансирована. Иначе говоря, за описанной выше схемой следует классический шаг постобработки, на котором вычисляется OR результатов измерений и получается выход.

Анализ алгоритма¶

Чтобы проанализировать работу алгоритма Дойча — Йожи для задачи Дойча — Йожи, полезно начать с действия одного слоя вентилей Адамара. Операцию Адамара можно обычным образом выразить матрицей,

но можно также выразить эту операцию через ее действие на состояния стандартного базиса:

Эти два уравнения можно объединить в одну формулу,

которая верна для обоих вариантов \(a\in\Sigma.\)

Теперь предположим, что вместо одного кубита у нас есть \(n\) кубитов, и к каждому применяется операция Адамара. Совместная операция на \(n\) кубитах описывается тензорным произведением \(H\otimes \cdots \otimes H\) (\(n\) раз), которое для краткости и ясности записывается как \(H^{\otimes n}\). Используя формулу выше, затем раскрывая и упрощая выражение, можно записать действие этой совместной операции на состояния стандартного базиса \(n\) кубитов так:

Здесь, кстати, мы записываем двоичные строки длины \(n\) как \(x_{n-1}\cdots x_0\) и \(y_{n-1}\cdots y_0,\) следуя соглашению Qiskit об индексировании.

Эта формула дает полезный инструмент для анализа квантовой схемы выше. После выполнения первого слоя вентилей Адамара состояние \(n+1\) кубитов (включая самый левый/нижний кубит, который рассматривается отдельно от остальных) равно

Когда выполняется операция \(U_f\), это состояние преобразуется в

ровно за счет того же явления фазовой отдачи, которое мы видели в анализе алгоритма Дойча.

Затем выполняется второй слой вентилей Адамара, который (по формуле выше) преобразует это состояние в

Это выражение выглядит довольно сложным, и без дополнительной информации о функции \(f\) из него трудно сделать много выводов о вероятностях разных результатов измерения.

К счастью, нам нужно знать только вероятность того, что все результаты измерений равны \(0\), потому что это вероятность того, что алгоритм определит \(f\) как постоянную. Для этой вероятности есть простая формула.

Подробнее: если \(f\) постоянна, то либо \(f(x_{n-1}\cdots x_0) = 0\) для каждой строки \(x_{n-1}\cdots x_0,\) и тогда сумма равна \(2^n,\) либо \(f(x_{n-1}\cdots x_0) = 1\) для каждой строки \(x_{n-1}\cdots x_0,\) и тогда сумма равна \(-2^n.\) Деление на \(2^n\) и возведение абсолютного значения в квадрат дает \(1.\)

Если же \(f\) сбалансирована, то она принимает значение \(0\) на половине строк \(x_{n-1}\cdots x_0\) и значение \(1\) на другой половине, поэтому слагаемые \(+1\) и \(-1\) в сумме сокращаются, и остается значение \(0.\)

Следовательно, алгоритм работает корректно при условии, что обещание выполнено.

Классическая сложность¶

Алгоритм Дойча — Йожи работает каждый раз, всегда дает правильный ответ при выполнении обещания и требует одного запроса. Как это соотносится с классическими алгоритмами запросов для задачи Дойча — Йожи?

Во-первых, любой детерминированный классический алгоритм, корректно решающий задачу Дойча — Йожи, должен делать экспоненциально много запросов: в худшем случае требуется \(2^{n-1} + 1\) запросов. Рассуждение такое: если детерминированный алгоритм запрашивает \(f\) на \(2^{n-1}\) или меньшем числе различных строк и каждый раз получает одно и то же значение функции, то оба ответа все еще возможны. Функция может быть постоянной, а может быть сбалансированной, но из-за неудачного выбора запросов все они случайно возвращают одно и то же значение.

Второй вариант может казаться маловероятным, но в детерминированных алгоритмах нет случайности или неопределенности, поэтому на некоторых функциях они будут систематически ошибаться. В этом отношении мы получаем существенное преимущество квантовых алгоритмов над классическими.

Однако есть нюанс: вероятностные классические алгоритмы могут решать задачу Дойча — Йожи с очень высокой вероятностью, используя всего несколько запросов. В частности, если просто случайно выбрать несколько разных строк длины \(n\) и запросить \(f\) на этих строках, то при сбалансированной \(f\) маловероятно, что для всех них мы получим одно и то же значение функции.

Точнее, если выбрать \(k\) входных строк \(x^1,\ldots,x^k \in \Sigma^n\) равномерно случайно, вычислить \(f(x^1),\ldots,f(x^k),\) и ответить \(0\), если все значения функции одинаковы, и \(1\) в противном случае, то при постоянной \(f\) мы всегда будем правы, а при сбалансированной \(f\) ошибемся лишь с вероятностью \(2^{-k + 1}.\) Например, при \(k = 11\) этот алгоритм даст правильный ответ с вероятностью больше \(99.9\)%.

По этой причине преимущество квантовых алгоритмов над классическими все еще остается довольно скромным, но это все же количественно измеримое преимущество, улучшающее результат алгоритма Дойча.

Дойч — Йожа в Qiskit¶

Чтобы реализовать алгоритм Дойча — Йожи в Qiskit, начнем с определения функции dj_query, которая генерирует квантовую схему, реализующую вентиль запроса для случайно выбранной функции, удовлетворяющей обещанию задачи Дойча — Йожи. С вероятностью 50% функция постоянна, а с вероятностью 50% сбалансирована. В каждом из этих двух случаев функция выбирается равномерно из функций соответствующего типа. Аргументом является число входных битов функции.

Как обычно, можно показать квантовую схемную реализацию вентиля запроса с помощью метода draw.

Затем определим функцию, которая создает схему Дойча — Йожи, принимая в качестве аргумента квантовую схемную реализацию вентиля запроса.

Наконец, определим функцию, которая один раз запускает схему Дойча — Йожи.

Можно проверить реализацию, случайно выбрав функцию, показав квантовую схемную реализацию вентиля запроса для этой функции, а затем запустив на ней алгоритм Дойча — Йожи.

Вывод:

Задача Бернштейна — Вазирани¶

Далее обсудим задачу, известную как задача Бернштейна — Вазирани. Ее также называют задачей выборки Фурье, хотя существуют и более общие формулировки этой задачи, которые носят то же название.

Сначала введем обозначения. Для любых двух двоичных строк \(x = x_{n-1} \cdots x_0\) и \(y = y_{n-1}\cdots y_0\) длины \(n\) определим

Эту операцию будем называть двоичным скалярным произведением. Ее можно определить и так:

Заметим, что это симметричная операция: результат не меняется, если поменять \(x\) и \(y\) местами, поэтому мы можем делать это, когда удобно. Иногда полезно думать о двоичном скалярном произведении \(x \cdot y\) как о четности битов строки \(x\) в тех позициях, где строка \(y\) имеет \(1,\) или, что эквивалентно, как о четности битов строки \(y\) в тех позициях, где строка \(x\) имеет \(1.\)

Теперь, имея это обозначение, можно определить задачу Бернштейна — Вазирани.

Задача Бернштейна — Вазирани

Вход: функция \(f:\{0,1\}^n\rightarrow\{0,1\}\) \ Обещание: существует двоичная строка \(s = s_{n-1} \cdots s_0\), для которой \(f(x) = s\cdot x\) для всех \(x\in\Sigma^n\) \ Выход: строка \(s\)

На самом деле для этой задачи не нужен новый квантовый алгоритм: ее решает алгоритм Дойча — Йожи. Для ясности будем называть квантовую схему выше, не включающую классический шаг постобработки с вычислением OR, схемой Дойча — Йожи.

Анализ алгоритма¶

Чтобы проанализировать, как схема Дойча — Йожи работает для функции, удовлетворяющей обещанию задачи Бернштейна — Вазирани, начнем с простого наблюдения. Используя двоичное скалярное произведение, можно иначе описать действие \(n\) вентилей Адамара на состояния стандартного базиса \(n\) кубитов:

Как и в анализе алгоритма Дойча, причина в том, что значение \((-1)^k\) для любого целого \(k\) зависит только от четности \(k\).

Переходя к схеме Дойча — Йожи: после выполнения первого слоя вентилей Адамара состояние \(n+1\) кубитов равно

Затем выполняется вентиль запроса, который (через явление фазовой отдачи) преобразует состояние в

Используя формулу для действия слоя вентилей Адамара, видим, что второй слой вентилей Адамара преобразует это состояние в

Теперь можно упростить показатель степени у \(-1\) внутри суммы. Нам обещано, что \(f(x) = s\cdot x\) для некоторой строки \(s = s_{n-1} \cdots s_0,\) поэтому состояние можно записать как

Поскольку \(s\cdot x\) и \(x\cdot y\) являются двоичными значениями, сложение можно заменить исключающим ИЛИ — опять же потому, что для целого числа в показателе степени у \(-1\) важна только его четность. Используя симметрию двоичного скалярного произведения, получаем такое выражение для состояния:

(Скобки добавлены для ясности, хотя на самом деле они не обязательны: двоичное скалярное произведение обычно считается имеющим более высокий приоритет, чем исключающее ИЛИ.)

Теперь воспользуемся следующей формулой.

Эту формулу можно получить из аналогичной формулы для битов,

вместе с раскрытием двоичного скалярного произведения и побитового исключающего ИЛИ:

Это позволяет выразить состояние схемы непосредственно перед измерениями так:

Последний шаг — воспользоваться еще одной формулой, которая работает для каждой двоичной строки \(z = z_{n-1}\cdots z_0.\)

Здесь мы используем простое обозначение для строк, которое еще несколько раз встретится в уроке: \(0^n\) — это строка из одних нулей длины \(n.\)

Простой способ обосновать эту формулу — рассмотреть два случая отдельно. Если \(z = 0^n,\) то \(z\cdot x = 0\) для каждой строки \(x\in\Sigma^n,\) так что каждое слагаемое в сумме равно \(1,\) и после суммирования и деления на \(2^n\) получается \(1.\) С другой стороны, если хотя бы один бит строки \(z\) равен \(1,\) то двоичное скалярное произведение \(z\cdot x\) равно \(0\) ровно для половины возможных вариантов \(x\in\Sigma^n\) и \(1\) для другой половины, потому что значение \(z\cdot x\) меняется (с \(0\) на \(1\) или с \(1\) на \(0\)), если изменить любой бит \(x\) в позиции, где у \(z\) стоит \(1.\)

Если теперь применить эту формулу для упрощения состояния схемы перед измерениями, получаем

поскольку \(s\oplus y = 0^n\) тогда и только тогда, когда \(y = s.\) Значит, измерения выявляют ровно ту строку \(s\), которую мы ищем.

Классическая сложность¶

В то время как схема Дойча — Йожи решает задачу Бернштейна — Вазирани одним запросом, любой классический алгоритм запросов должен сделать по крайней мере \(n\) запросов.

Это можно объяснить так называемым информационно-теоретическим аргументом, который в данном случае очень прост. Каждый классический запрос раскрывает один бит информации о решении, а всего нужно узнать \(n\) битов информации, поэтому требуется не меньше \(n\) запросов.

Фактически задачу Бернштейна — Вазирани можно решить классически, запросив функцию на каждой из \(n\) строк, где ровно одна \(1\) стоит в одной из возможных позиций, а все остальные биты равны \(0\); это раскрывает биты \(s\) по одному. Следовательно, преимущество квантового алгоритма над классическим для этой задачи — \(1\) запрос против \(n\) запросов.

Бернштейн — Вазирани в Qiskit¶

Мы уже реализовали выше схему Дойча — Йожи, и теперь воспользуемся ею для решения задачи Бернштейна — Вазирани. Сначала определим функцию, реализующую вентиль запроса для задачи Бернштейна — Вазирани при заданной двоичной строке \(s.\)

Теперь можно создать функцию, которая запускает схему Дойча — Йожи на этой функции, используя ранее определенную функцию compile_circuit.

Вывод:

Замечание о терминологии¶

В контексте задачи Бернштейна — Вазирани алгоритм Дойча — Йожи часто называют «алгоритмом Бернштейна — Вазирани». Это немного вводит в заблуждение, потому что этот алгоритм является алгоритмом Дойча — Йожи, что Бернштейн и Вазирани ясно указали в своей работе.

После того как Бернштейн и Вазирани показали, что алгоритм Дойча — Йожи решает задачу Бернштейна — Вазирани (в сформулированном выше виде), они определили намного более сложную задачу, известную как рекурсивная задача выборки Фурье. Это весьма искусственная задача, где решения разных экземпляров фактически открывают новые уровни задачи, организованные в древовидную структуру. Задача Бернштейна — Вазирани по сути является лишь базовым случаем этой более сложной задачи.

Рекурсивная задача выборки Фурье стала первым известным примером задачи запросов, где квантовые алгоритмы имеют так называемое сверхполиномиальное преимущество над вероятностными алгоритмами, тем самым превосходя квантовое преимущество над классическими алгоритмами, которое дает алгоритм Дойча — Йожи. Интуитивно рекурсивная версия задачи усиливает преимущество квантовых алгоритмов \(1\) против \(n\) до гораздо большего.

Самая сложная часть математического анализа, устанавливающего это преимущество, — показать, что классические алгоритмы запросов не могут решить задачу без большого числа запросов. Это довольно типично: для многих задач бывает очень трудно исключить изобретательные классические подходы, которые решают их эффективно.

Задача Саймона и алгоритм для нее, описанный в следующем разделе, дают намного более простой пример сверхполиномиального (и фактически экспоненциального) преимущества квантовых алгоритмов над классическими, поэтому рекурсивную задачу выборки Фурье обсуждают реже. Тем не менее это интересная вычислительная задача сама по себе.

Алгоритм Саймона¶

Алгоритм Саймона — это квантовый алгоритм запросов для задачи, известной как задача Саймона. Это задача с обещанием, похожая по духу на задачи Дойча — Йожи и Бернштейна — Вазирани, но отличающаяся деталями.

Алгоритм Саймона важен потому, что дает экспоненциальное преимущество квантовых алгоритмов над классическими, включая вероятностные, а использованная в нем техника вдохновила Питера Шора на открытие эффективного квантового алгоритма факторизации целых чисел.

Задача Саймона¶

Входная функция в задаче Саймона имеет вид

для положительных целых чисел \(n\) и \(m.\) Ради простоты можно было бы ограничиться случаем \(m = n\), но пользы от такого предположения мало: алгоритм Саймона и его анализ по сути одинаковы в обоих вариантах.

Задача Саймона

Вход: функция \(f:\Sigma^n \rightarrow \Sigma^m\) \ Обещание: существует строка \(s\in\Sigma^n\) такая, что \([f(x) = f(y)] \Leftrightarrow [(x = y) \vee (x \oplus s = y)]\) для всех \(x,y\in\Sigma^n\) \ Выход: строка \(s\)

Сейчас мы разберем обещание подробнее, чтобы лучше понять его смысл, но сначала отметим, что оно требует от \(f\) очень специальной структуры, поэтому большинство функций этому обещанию не удовлетворяют. Также стоит признать, что эта задача не задумывалась как практически важная. Скорее, это несколько искусственная задача, специально устроенная так, чтобы быть простой для квантовых компьютеров и трудной для классических.

Есть два основных случая: в первом \(s\) является строкой из одних нулей \(0^n,\) а во втором \(s\) не является такой строкой.

-

Случай 1: \(s=0^n.\) Если \(s\) — строка из одних нулей, то условие «тогда и только тогда» в обещании упрощается до \([f(x) = f(y)] \Leftrightarrow [x = y].\) Это эквивалентно тому, что \(f\) является взаимно однозначной функцией.

-

Случай 2: \(s\neq 0^n.\) Если \(s\) не является строкой из одних нулей, то выполнение обещания для этой строки означает, что \(f\) является функцией два-к-одному: для каждой возможной выходной строки \(f\) существует ровно две входные строки, на которых \(f\) выдает эту строку. Более того, эти две входные строки должны иметь вид \(w\) и \(w \oplus s\) для некоторой строки \(w.\)

Важно понимать, что если обещание выполнено, то существует только одна подходящая строка \(s\), поэтому для функций, удовлетворяющих обещанию, всегда есть единственный правильный ответ.

Вот пример функции вида \(f:\Sigma^3 \rightarrow \Sigma^5\), удовлетворяющей обещанию для строки \(s = 011.\)

Есть \(8\) различных входных строк и \(4\) различных выходных строки, каждая из которых встречается дважды, поэтому это функция два-к-одному. Более того, для любых двух разных входных строк, дающих одну и ту же выходную строку, побитовое XOR этих двух входных строк равно \(011,\) что эквивалентно утверждению, что каждая из них равна другой, взятой по XOR с \(s.\)

Заметим, что в самих выходных строках важно только то, совпадают они или различаются для разных входных строк. Например, в примере выше в качестве выходов \(f\) появляются четыре строки \((10011,\) \(00101,\) \(00001,\) и \(11010)\). Мы могли бы заменить эти четыре строки другими, если бы все они оставались различными, и правильное решение \(s = 011\) не изменилось бы.

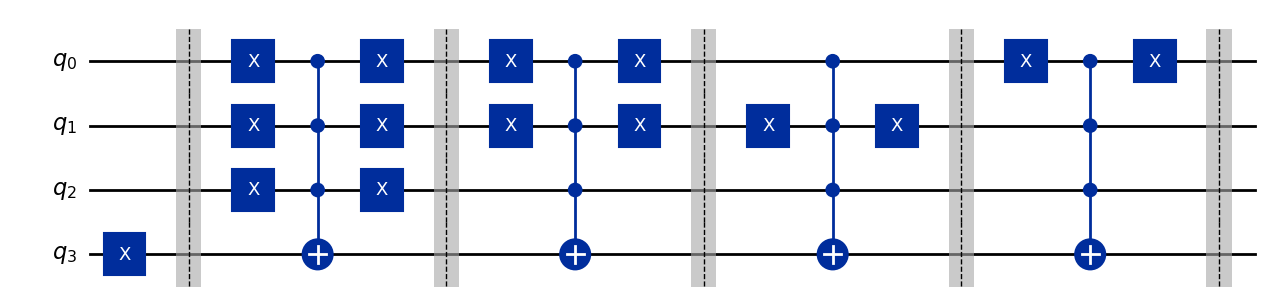

Описание алгоритма Саймона¶

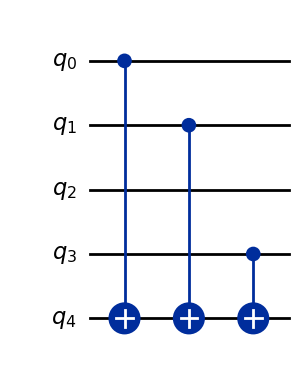

Вот схема квантовой цепи, представляющая алгоритм Саймона.

Для ясности: сверху находятся \(n\) кубитов, на которые действуют вентили Адамара, а снизу — \(m\) кубитов, которые напрямую входят в вентиль запроса. Это очень похоже на алгоритмы, уже обсуждавшиеся в уроке, но на этот раз фазовой отдачи нет: все нижние \(m\) кубитов входят в вентиль запроса в состоянии \(\vert 0\rangle.\)

Чтобы решить задачу Саймона с помощью этой схемы, на самом деле потребуется несколько независимых запусков схемы, а затем классический шаг постобработки; он будет описан позже, после анализа поведения схемы.

Анализ алгоритма Саймона¶

Анализ алгоритма Саймона начинается примерно так же, как анализ алгоритма Дойча — Йожи. После выполнения первого слоя вентилей Адамара на верхних \(n\) кубитах состояние становится

Когда выполняется \(U_f\), выход функции \(f\) добавляется по XOR к нулевому состоянию нижних \(m\) кубитов, поэтому состояние становится

Когда выполняется второй слой вентилей Адамара, с помощью той же формулы для действия слоя вентилей Адамара, что и раньше, получаем следующее состояние.

На этом этапе анализ расходится с анализом предыдущих алгоритмов этого урока.

Нас интересует вероятность того, что измерения дадут каждую возможную строку \(y\in\Sigma^n.\) По правилам анализа измерений, описанным в уроке Составные системы курса Основы квантовой информации, вероятность \(p(y)\) получить строку \(y\) равна

Чтобы лучше разобраться с этими вероятностями, понадобится еще немного обозначений и терминологии. Во-первых, область значений функции \(f\) — это множество всех ее выходных строк.

Во-вторых, для каждой строки \(z\in\operatorname{range}(f)\) множество всех входных строк, на которых функция принимает выходное значение \(z\), можно записать как \(f^{-1}(\{z\}).\)

Множество \(f^{-1}(\{z\})\) называется прообразом \(\{z\}\) относительно \(f.\) Аналогично можно определить прообраз относительно \(f\) любого множества вместо \(\{z\}\): это множество всех элементов, которые \(f\) отображает в это множество. (Это обозначение не следует путать с обратной функцией к \(f\), которая может не существовать. Подсказка, позволяющая избежать путаницы, состоит в том, что аргумент слева — множество \(\{z\}\), а не элемент \(z\).)

Используя это обозначение, можно разбить сумму в выражении для вероятностей выше и получить

Каждая строка \(x\in\Sigma^n\) представлена в этих двух суммах ровно один раз: по сути, мы раскладываем строки по отдельным «корзинам» в зависимости от того, какую выходную строку \(z = f(x)\) они дают при вычислении функции \(f\), а затем суммируем отдельно по всем корзинам.

Теперь можно вычислить квадрат евклидовой нормы и получить

Чтобы упростить эти вероятности дальше, рассмотрим значение

для произвольно выбранного \(z\in\operatorname{range}(f).\)

Если оказывается, что \(s = 0^n,\) то \(f\) является взаимно однозначной функцией, и для каждого \(z\in\operatorname{range}(f)\) в \(f^{-1}(\{z\})\) всегда есть ровно один элемент \(x\). В этом случае значение выражения \((1)\) равно \(1\).

Если же \(s\neq 0^n,\) то в множестве \(f^{-1}(\{z\})\) ровно две строки. Точнее, если выбрать \(w\in f^{-1}(\{z\})\) как любую из этих двух строк, то другая строка по обещанию задачи Саймона должна быть \(w \oplus s\). Используя это наблюдение, можно упростить \((1)\) следующим образом.

Итак, в обоих случаях значение \((1)\) не зависит от конкретного выбора \(z\in\operatorname{range}(f)\).

Теперь можно завершить анализ, отдельно рассмотрев те же два случая, что и раньше.

-

Случай 1: \(s = 0^n.\) В этом случае функция \(f\) взаимно однозначна, поэтому существует \(2^n\) строк \(z\in\operatorname{range}(f),\) и мы получаем

\[ p(y) = \frac{1}{2^{2n}} \cdot 2^n = \frac{1}{2^n}. \]Иными словами, результатом измерений становится строка \(y\in\Sigma^n\), выбранная равномерно случайно.

-

Случай 2: \(s \neq 0^n.\) В этом случае \(f\) является функцией два-к-одному, поэтому в \(\operatorname{range}(f)\) есть \(2^{n-1}\) элементов. Используя формулу выше, заключаем, что вероятность измерить каждое \(y\in\Sigma^n\) равна

\[ p(y) = \frac{1}{2^{2n}} \sum_{z\in\operatorname{range}(f)} \Biggl\vert \sum_{x\in f^{-1}(\{z\})} (-1)^{x\cdot y} \Biggr\vert^2 = \begin{cases} \frac{1}{2^{n-1}} & y \cdot s = 0\\[1mm] 0 & y \cdot s = 1 \end{cases} \]Иными словами, мы получаем строку, выбранную равномерно случайно из множества \(\{y\in\Sigma^n : y \cdot s = 0\},\) которое содержит \(2^{n-1}\) строк. (Поскольку \(s\neq 0^n,\) ровно половина двоичных строк длины \(n\) имеет двоичное скалярное произведение \(1\) с \(s\), а другая половина — двоичное скалярное произведение \(0\) с \(s\), как мы уже наблюдали в анализе алгоритма Дойча — Йожи для задачи Бернштейна — Вазирани.)

Классическая постобработка¶

Теперь мы знаем вероятности возможных результатов измерений при запуске квантовой схемы алгоритма Саймона. Достаточно ли этой информации, чтобы определить \(s\)?

Ответ — да, если мы готовы повторить процесс несколько раз и принять, что он может завершиться неудачей с некоторой вероятностью, которую можно сделать очень малой, запуская схему достаточно много раз. Основная идея в том, что каждый запуск схемы дает статистическое свидетельство о \(s\), и, если запусков достаточно, это свидетельство позволяет найти \(s\) с очень высокой вероятностью.

Предположим, что мы независимо запускаем схему \(k\) раз, где \(k = n + 10.\) В этом конкретном числе запусков нет ничего особенного: можно взять \(k\) больше (или меньше) в зависимости от допустимой вероятности неудачи, как мы увидим ниже. Выбор \(k = n + 10\) гарантирует, что вероятность восстановить \(s\) будет больше \(99.9\)%.

Запустив схему \(k\) раз, мы получаем строки \(y^1,...,y^{k} \in \Sigma^n.\) Для ясности: верхние индексы здесь являются частью имен этих строк, а не степенями и не индексами их битов, так что

Теперь составим матрицу \(M\) с \(k\) строками и \(n\) столбцами, взяв биты этих строк в качестве двоичных элементов.

На этом этапе мы еще не знаем, чему равно \(s\): наша цель как раз найти эту строку. Но на мгновение представим, что строка \(s\) нам известна, и составим из битов строки \(s = s_{n-1} \cdots s_0\) вектор-столбец \(v\) следующим образом.

Если выполнить умножение матрицы на вектор \(M v\) по модулю \(2\) — то есть выполнить умножение как обычно, а затем взять остатки элементов результата при делении на \(2\), — мы получим нулевой вектор.

Иначе говоря, если рассматривать строку \(s\) как вектор-столбец \(v\), описанный выше, то \(s\) всегда будет элементом ядра матрицы \(M\), при условии что арифметика выполняется по модулю \(2.\) Это верно как в случае \(s = 0^n\), так и в случае \(s\neq 0^n.\) Точнее, нулевой вектор всегда находится в ядре \(M\), а при \(s\neq 0^n\) к нему добавляется вектор, элементы которого являются битами \(s\).

Остается вопрос, будут ли в ядре \(M\) другие векторы помимо соответствующих \(0^n\) и \(s.\) Ответ: это становится все менее вероятным по мере роста \(k\); если выбрать \(k = n + 10,\) то с вероятностью больше \(99.9\)% ядро \(M\) не будет содержать никаких других векторов, кроме соответствующих \(0^n\) и \(s\). В более общем случае, если заменить \(k = n + 10\) на \(k = n + r\) для произвольного положительного целого \(r,\) вероятность того, что векторы, соответствующие \(0^n\) и \(s\), будут единственными в ядре \(M\), не меньше \(1 - 2^{-r}.\)

С помощью линейной алгебры можно эффективно вычислить описание ядра \(M\) по модулю \(2.\) В частности, это можно сделать методом исключения Гаусса, который при арифметике по модулю \(2\) работает так же, как над действительными или комплексными числами. Если векторы, соответствующие \(0^n\) и \(s\), являются единственными в ядре \(M\), что происходит с высокой вероятностью, то из результата этого вычисления можно вывести \(s\).

Классическая сложность задачи Саймона¶

Сколько запросов нужно классическому алгоритму запросов, чтобы решить задачу Саймона? В общем случае ответ: много.

О классической сложности этой задачи можно сформулировать разные точные утверждения; вот одно из них. Если взять любой вероятностный алгоритм запросов, который делает меньше \(2^{n/2 - 1} - 1\) запросов, то есть экспоненциальное по \(n\) число запросов, то этот алгоритм не решит задачу Саймона с вероятностью по крайней мере \(1/2.\)

Иногда доказывать подобные результаты о невозможности очень трудно, но этот результат не слишком сложно доказать с помощью элементарного вероятностного анализа. Здесь, однако, мы лишь кратко рассмотрим основную интуицию.

Мы пытаемся найти скрытую строку \(s\), но пока не запросим функцию на двух строках с одинаковым выходным значением, получим очень мало информации о \(s.\) Интуитивно все, что мы узнаем, — скрытая строка \(s\) не является исключающим ИЛИ каких-либо двух различных строк, которые мы запросили. Если же запросить меньше \(2^{n/2 - 1} - 1\) строк, то останется много вариантов для \(s\), которые мы не исключили, потому что пар строк недостаточно. Это не формальное доказательство, а лишь основная идея.

Итак, алгоритм Саймона дает впечатляющее преимущество квантовых алгоритмов над классическими в модели запросов. В частности, алгоритм Саймона решает задачу Саймона с числом запросов, линейным по числу входных битов \(n\) функции, тогда как любому классическому алгоритму, даже вероятностному, для решения задачи Саймона с разумной вероятностью успеха требуется число запросов, экспоненциальное по \(n\).

Алгоритмические основы квантовых вычислений¶

Квантовые алгоритмы дают доказуемые преимущества перед классическими алгоритмами в модели вычислений с запросами. Но что насчет более стандартной модели вычислений, где входные данные задачи задаются явно, а не в виде оракула или черного ящика? Ответить на этот вопрос оказывается гораздо сложнее, и для этого сначала нужно заложить прочную основу, на которую будет опираться наше исследование. Это и есть главная цель этого урока.

Мы начнем с обсуждения вычислительной стоимости для классических и квантовых вычислений, а также способов ее измерения. Это общее понятие, применимое к широкому кругу вычислительных задач, но ради простоты мы будем в основном рассматривать его через призму вычислительной теории чисел. Она изучает вычислительные задачи, которые, скорее всего, знакомы большинству читателей: базовую арифметику, вычисление наибольших общих делителей и факторизацию целых чисел. Хотя вычислительная теория чисел — узкая область применения, эти задачи хорошо иллюстрируют основные вопросы (и к тому же окажутся очень важны для следующего урока).

Наше внимание сосредоточено на алгоритмах, а не на постоянно улучшающемся оборудовании, на котором они выполняются. Соответственно, нас будет больше интересовать, как стоимость выполнения алгоритма масштабируется при росте конкретных экземпляров задачи, а не сколько секунд, минут или часов занимает какое-то отдельное вычисление. Мы выделяем именно этот аспект вычислительной стоимости, потому что алгоритмы имеют фундаментальное значение и по мере развития технологий естественным образом будут применяться ко все более крупным экземплярам задач на более быстрых и надежных устройствах.

Наконец, мы перейдем к чрезвычайно важной задаче: выполнению классических вычислений на квантовых компьютерах. Эта задача важна не потому, что мы надеемся заменить классические компьютеры квантовыми — это кажется крайне маловероятным в ближайшее время, если вообще когда-либо произойдет, — а потому, что она открывает множество интересных возможностей для квантовых алгоритмов. В частности, классические вычисления, выполняемые на квантовых компьютерах, становятся доступны как подпрограммы, фактически позволяя использовать десятилетия исследований и разработок классических алгоритмов в поиске квантовых вычислительных преимуществ.

Видео урока

В следующем видео Джон Уотрус проведет вас по материалу этого урока об основах квантовых алгоритмов. Также можно открыть видео на YouTube для этого урока в отдельном окне. Скачать слайды к этому уроку.

<IBMVideo id="134056222" title="В этом видео Джон Уотрус разбирает две примерные процедуры с использованием квантовых алгоритмов: факторизацию и вычисление наибольших общих делителей. Он также обсуждает измерение вычислительной стоимости."/>

Два примера: факторизация и НОД¶

Современные классические компьютеры невероятно быстры, и их скорость, похоже, продолжает расти. Поэтому кто-то может склониться к мысли, что компьютеры настолько быстры, что нет вычислительных задач, которые были бы им недоступны.

Это убеждение неверно. Некоторые вычислительные задачи настолько сложны по своей природе, что, хотя алгоритмы для их решения существуют, ни один компьютер на планете Земля сегодня не способен выполнить эти алгоритмы до конца даже на входах умеренного размера за время человеческой жизни — или даже за время существования самой Земли.

Чтобы объяснить это подробнее, введем задачу факторизации целых чисел.

Факторизация целых чисел

Вход: целое число \(N\geq 2\)\ Выход: разложение \(N\) на простые множители

Под разложением на простые множители числа \(N\) мы понимаем список простых множителей \(N\) и степеней, в которые их нужно возвести, чтобы получить \(N\) умножением. Например, простые множители числа \(12\) — это \(2\) и \(3,\) а чтобы получить \(12\), нужно взять произведение \(2\) в степени \(2\) и \(3\) в степени \(1.\)

С точностью до порядка простых множителей у каждого положительного целого числа \(N\geq 2\) есть только одно разложение на простые множители. Этот факт известен как основная теорема арифметики.

Несколько простых демонстраций кода на Python помогут подробнее объяснить факторизацию целых чисел и другие понятия, связанные с этим обсуждением. Для этих демонстраций нужны следующие импорты.

Функция factorint из пакета символьной математики SymPy для Python решает задачу факторизации целых чисел для любого выбранного нами входа \(N\). Например, мы можем получить разложение на простые множители для 12, которое, естественно, совпадает с разложением выше.

Вывод:

Факторизовать небольшие числа вроде \(12\) легко, но когда число \(N\), которое нужно разложить на множители, становится больше, задача усложняется. Например, запуск factorint на значительно большем числе вызывает небольшую, но заметную задержку на обычном персональном компьютере.

Вывод:

Для еще больших значений \(N\) задача становится практически невозможной, по крайней мере насколько нам известно. Например, в рамках RSA Factoring Challenge, который проводился RSA Laboratories с 1991 по 2007 год, предлагалась денежная награда в $100,000 за факторизацию следующего числа, имеющего 309 десятичных цифр (или 1024 бита в двоичной записи). Награду за это число так и не получили, а его простые множители остаются неизвестными.

Вывод:

Не стоит даже пытаться запускать factorint на RSA1024: он не завершится при нашей жизни.

Самый быстрый известный алгоритм факторизации больших целых чисел называется решетом числового поля. В качестве примера его применения: число RSA250 из RSA challenge, имеющее 250 десятичных цифр (или 829 бит в двоичной записи), было факторизовано с помощью решета числового поля в 2020 году. Вычисление потребовало тысяч процессорных лет, распределенных между десятками тысяч машин по всему миру. Здесь мы можем оценить этот результат, проверив решение.

Вывод:

Безопасность криптосистемы RSA с открытым ключом основана на вычислительной трудности факторизации целых чисел: эффективный алгоритм факторизации целых чисел ее взломал бы.

Теперь рассмотрим связанную, но совсем другую задачу: вычисление наибольшего общего делителя (или НОД) двух целых чисел.

Наибольший общий делитель (НОД)

Вход: неотрицательные целые числа \(N\) и \(M,\) хотя бы одно из которых положительно\ Выход: наибольший общий делитель \(N\) и \(M\)

Наибольший общий делитель двух чисел — это наибольшее целое число, которое делит их оба без остатка.

Эту задачу легко решить на компьютере: ее вычислительная стоимость примерно такая же, как у умножения двух входных чисел. Функция gcd из модуля Python math вычисляет наибольший общий делитель чисел, значительно больших RSA1024, в мгновение ока. (На самом деле RSA1024 — это НОД двух чисел в этом примере.)

Вывод:

Это возможно потому, что у нас есть очень эффективные алгоритмы вычисления НОД, самый известный из которых — алгоритм Евклида, открытый более 2000 лет назад.

Может ли существовать быстрый алгоритм факторизации целых чисел, который мы просто пока не открыли и который позволил бы факторизовать большие числа вроде RSA1024 в мгновение ока? Ответ — да. Хотя можно было бы ожидать, что эффективный алгоритм факторизации, такой же простой и элегантный, как алгоритм Евклида для вычисления НОД, уже был бы найден, ничто не исключает существования очень быстрого классического алгоритма факторизации целых чисел, кроме того факта, что до сих пор мы его не нашли. Его могут открыть завтра, но не стоит на это рассчитывать. Поколения математиков и специалистов по информатике искали такой алгоритм, и факторизация чисел вроде RSA1024 все еще остается за пределами наших возможностей.

Измерение вычислительной стоимости¶

Теперь обсудим математическую основу, с помощью которой можно измерять вычислительную стоимость, в узком виде, нужном для этого курса. Анализ алгоритмов и вычислительная сложность — самостоятельные области, и они могут сказать об этих понятиях гораздо больше.

Для начала рассмотрим следующую иллюстрацию из предыдущего урока, которая представляет очень высокоуровневую абстракцию вычисления.

Само вычисление можно моделировать или описывать разными способами: например, компьютерной программой на Python, машиной Тьюринга, булевой схемой или квантовой схемой. Мы сосредоточимся на схемах (как булевых, так и квантовых).

Кодировки и длина входа¶

Начнем со входа и выхода вычислительной задачи; будем считать, что это двоичные строки. Можно было бы использовать и другие символы, но ради простоты в этом обсуждении мы ограничимся входными и выходными данными в виде двоичных строк. С помощью двоичных строк можно кодировать разные интересные объекты, с которыми могут быть связаны решаемые нами задачи: числа, векторы, матрицы и графы, а также списки этих и других объектов.

Например, для кодирования неотрицательных целых чисел можно использовать двоичную запись. В следующей таблице перечислены двоичные кодировки первых девяти неотрицательных целых чисел вместе с длиной каждой кодировки (то есть общим числом битов).

Число Двоичная кодировка Длина

0 0 1 1 1 1 2 10 2 3 11 2 4 100 3 5 101 3 6 110 3 7 111 3 8 1000 4

Мы можем легко расширить эту кодировку на положительные и отрицательные целые числа, если добавим к представлениям знаковый бит. Иногда также удобно разрешать двоичным представлениям неотрицательных целых чисел иметь ведущие нули: они не меняют кодируемое значение, но позволяют представлениям заполнять строку или машинное слово фиксированного размера.

Использовать двоичную запись для представления неотрицательных целых чисел одновременно привычно и эффективно, но при желании мы могли бы выбрать другой способ представления неотрицательных целых чисел двоичными строками, например один из предложенных в следующей таблице. Подробности этих альтернатив не важны для нашего обсуждения; смысл лишь в том, чтобы подчеркнуть: у нас есть выбор кодировок.

Число Унарная кодировка Лексикографическая кодировка

0 \(\varepsilon\) \(\varepsilon\) 1 0 0 2 00 1 3 000 00 4 0000 01 5 00000 10 6 000000 11 7 0000000 000 8 00000000 001

(В этой таблице символ \(\varepsilon\) обозначает пустую строку, в которой нет символов и длина которой равна нулю. Естественно, чтобы избежать очевидного источника путаницы, мы используем специальный символ вроде \(\varepsilon\) для обозначения пустой строки, а не буквально ничего не пишем.)

Другие типы входов, такие как векторы и матрицы, или более сложные объекты вроде описаний молекул, также можно кодировать двоичными строками. Как и для неотрицательных целых чисел, можно выбрать или придумать множество разных схем кодирования. Какую бы схему кодирования входов для данной задачи мы ни выбрали, длину входной строки мы интерпретируем как размер решаемого экземпляра задачи.

Например, число битов, необходимых для записи неотрицательного целого числа \(N\) в двоичной системе, иногда обозначаемое \(\operatorname{lg}(N),\) задается следующей формулой.

Если считать, что для кодирования входа задачи факторизации целых чисел мы используем двоичную запись, то длина входа для числа \(N\) равна \(\operatorname{lg}(N).\) В частности, обратите внимание: длина (или размер) входа \(N\) — это не само \(N\); когда \(N\) велико, для его записи в двоичной системе нужно намного меньше битов.

Со строго формальной точки зрения, когда мы рассматриваем вычислительную задачу, следует понимать, что выбрана конкретная схема кодирования объектов, которые подаются на вход или выдаются на выход. Это позволяет абстрактно рассматривать вычисления, решающие интересные задачи, как преобразования двоичных входных строк в двоичные выходные строки.

Подробности того, как объекты кодируются двоичными строками, неизбежно важны для этих вычислений на некотором уровне. Но обычно при анализе вычислительной стоимости мы не слишком беспокоимся об этих деталях, чтобы не углубляться во второстепенные вопросы. Основная причина в том, что мы ожидаем: вычислительная стоимость преобразования между «разумными» схемами кодирования туда и обратно будет незначительной по сравнению со стоимостью решения самой задачи. В тех ситуациях, где это не так, детали можно (и нужно) уточнять.

Например, очень простое вычисление преобразует двоичное представление неотрицательного целого числа в его лексикографическую кодировку и обратно (мы не объясняли ее подробно, но ее можно вывести из таблицы выше). Поэтому вычислительная стоимость факторизации целых чисел существенно не изменилась бы, если бы мы решили перейти от одной из этих кодировок к другой для входа \(N.\) С другой стороны, кодирование неотрицательных целых чисел в унарной записи приводит к экспоненциальному росту общего числа требуемых символов, и по этой причине мы не стали бы считать такую схему кодирования «разумной».

Элементарные операции¶

Теперь рассмотрим само вычисление, представленное синим прямоугольником на рисунке выше. Мы будем измерять вычислительную стоимость, подсчитывая число элементарных операций, необходимых каждому вычислению. Интуитивно элементарная операция — это операция с небольшим фиксированным числом битов или кубитов, которую можно выполнить быстро и легко, например вычисление AND двух битов. Напротив, запуск функции factorint разумно не считать элементарной операцией.

Формально говоря, в зависимости от используемой модели вычислений есть разные варианты того, что считать элементарной операцией. Мы сосредоточимся на схемных моделях, а именно на квантовых и булевых схемах.

Универсальные наборы вентилей¶

В схемных моделях вычислений обычно каждый вентиль рассматривается как элементарная операция. Отсюда возникает вопрос, какие именно вентили мы разрешаем в наших схемах. Если пока сосредоточиться на квантовых схемах, в этой серии мы уже видели несколько вентилей: \(X,\) \(Y,\) \(Z,\) \(H,\) \(S,\) и \(T\), вентили swap, управляемые версии вентилей (включая controlled-NOT, вентили Тоффоли и Фредкина), а также вентили, представляющие измерения в стандартном базисе. В контексте игры CHSH мы также видели несколько дополнительных вентилей поворота.

Мы также обсуждали вентили запросов в контексте модели запросов и видели, что любую унитарную операцию \(U,\) действующую на любое число кубитов, при желании можно рассматривать как вентиль, но в этом обсуждении мы отбросим обе эти возможности. Мы не будем работать в модели запросов (хотя реализация вентилей запросов с помощью элементарных операций обсуждается далее в уроке), а рассмотрение произвольных унитарных вентилей, потенциально действующих на миллионы кубитов, как элементарных операций не приводит к содержательным или реалистичным понятиям вычислительной стоимости.

Если ограничиться квантовыми вентилями, действующими на небольшое число кубитов, один подход к решению, какие из них считать элементарными, состоит в том, чтобы выделить точный критерий. Но это не стандартный подход и не тот, которому мы будем следовать. Вместо этого мы просто сделаем выбор.

Вот один стандартный выбор, который мы примем как базовый набор вентилей для квантовых схем:

- Однокубитные унитарные вентили из этого списка: \(X,\) \(Y,\) \(Z,\) \(H,\) \(S,\) \(S^{\dagger},\) \(T,\) и \(T^{\dagger}\)

- Вентили controlled-NOT

- Однокубитные измерения в стандартном базисе

Распространенная альтернатива — считать элементарными вентили Тоффоли, Адамара и \(S\) вместе с измерениями в стандартном базисе. Иногда все однокубитные вентили рассматривают как элементарные, хотя это приводит к нереалистично мощной модели, если не учитывать должным образом точность выполнения вентилей.

Унитарные вентили из нашего базового набора образуют так называемый универсальный набор вентилей. Это означает, что мы можем с любой желаемой точностью приближать любую унитарную операцию на любом числе кубитов, используя схемы, составленные только из этих вентилей. Для ясности: определение универсальности не накладывает требований на стоимость таких приближений, то есть на число нужных нам вентилей из набора. В самом деле, довольно простой аргумент, основанный на математическом понятии меры, показывает, что большинство унитарных операций должны иметь чрезвычайно высокую стоимость. Доказательство универсальности квантовых наборов вентилей — непростая тема, и в этом курсе она рассматриваться не будет.

Для булевых схем мы будем считать AND, OR, NOT и FANOUT вентилями, представляющими элементарные операции. На самом деле нам не нужны одновременно и AND, и OR: можно использовать законы де Моргана, чтобы преобразовывать один в другой, помещая NOT на все три входных/выходных провода. Тем не менее обычно и удобно разрешать и AND, и OR. Вентили AND, OR, NOT и FANOUT образуют универсальный набор для детерминированных вычислений: любую функцию из фиксированного числа входных битов в фиксированное число выходных битов можно реализовать с помощью этих вентилей.

Принцип отложенного измерения¶

Вентили измерения в стандартном базисе могут появляться внутри квантовых схем, но иногда удобно откладывать их до конца. Это позволяет рассматривать квантовые вычисления как состоящие из унитарной части (представляющей само вычисление), за которой следует простая фаза считывания, где кубиты измеряются, а результаты выводятся. Так можно делать всегда, если мы готовы добавить по одному дополнительному кубиту для каждого измерения в стандартном базисе. На следующем рисунке схема справа показывает, как это можно сделать для вентиля слева.

Конкретно, классический бит в схеме слева заменяется кубитом справа (инициализированным в состоянии \(\vert 0\rangle\)), а измерение в стандартном базисе заменяется вентилем controlled-NOT, за которым следует измерение в стандартном базисе нижнего кубита. Смысл в том, что измерение в стандартном базисе в правой схеме можно протолкнуть в самый конец схемы. Если классический бит в схеме слева позже используется как управляющий бит, вместо него можно использовать нижний кубит в схеме справа, и общий эффект будет тем же. (Мы предполагаем, что классический бит в схеме слева после измерения не перезаписывается другим измерением, но если бы это происходило, мы всегда могли бы просто использовать новый классический бит вместо перезаписи бита, использованного для предыдущего измерения.)

Размер и глубина схемы¶

Размер схемы¶

Общее число вентилей в схеме называется ее размером. Поэтому, если считать, что вентили в наших схемах представляют элементарные операции, размер схемы представляет число элементарных операций, которые ей требуются, или, другими словами, ее вычислительную стоимость. Мы пишем \(\operatorname{size}(C)\) для обозначения размера заданной схемы \(C.\)

Например, рассмотрим следующую булеву схему для вычисления XOR двух битов.

Размер этой схемы равен 7, потому что всего в ней 7 вентилей. (Операции fanout не всегда считают вентилями, но для целей этого урока мы будем считать их вентилями.)

Время, стоимость и глубина схемы¶

Время — критически важный ресурс или ограничивающее условие для вычислений. Примеры выше, такие как задача факторизации RSA1024, подкрепляют эту точку зрения. Функция factorint не то чтобы не способна факторизовать RSA1024; просто у нас недостаточно времени, чтобы дождаться ее завершения.

Понятие вычислительной стоимости как числа элементарных операций, необходимых для выполнения вычисления, задумано как абстрактная замена времени, требуемого для реализации вычисления. Каждая элементарная операция требует некоторого времени, и чем больше таких операций нужно вычислению, тем дольше оно, вообще говоря, будет выполняться. Ради простоты мы продолжим связывать вычислительную стоимость со временем, необходимым для выполнения алгоритмов.

Но заметьте, что размер схемы не обязательно напрямую соответствует времени ее выполнения. Например, в нашей булевой схеме для вычисления XOR двух битов два вентиля FANOUT можно было бы выполнить одновременно, как и два вентиля NOT, а также два вентиля AND. Другой способ измерять эффективность схем, учитывающий возможность параллелизации, — это их глубина. Это минимальное число слоев вентилей, необходимых в схеме, где вентили внутри каждого слоя действуют на разных проводах. Эквивалентно, глубина схемы — это максимальное число вентилей, встречающихся на любом пути от входного провода к выходному. Например, для схемы выше глубина равна 4.

Глубина схемы — один из способов формализовать время выполнения параллельных вычислений. Это продвинутая тема, и существуют очень сложные схемные конструкции, минимизирующие глубину, необходимую для некоторых вычислений. Есть также увлекательные открытые вопросы о глубине схем. (Например, многое остается неизвестным о глубине схем, необходимой для вычисления НОД.) В этой серии мы не будем много говорить о глубине схем, за исключением нескольких интересных фактов по ходу дела, но важно ясно признать, что параллелизация является потенциальным источником вычислительных преимуществ.

Назначение разной стоимости разным вентилям¶

Последнее замечание о размере схемы и вычислительной стоимости: вентилям можно назначать разные стоимости, вместо того чтобы считать, что каждый вентиль вносит одинаковый вклад в общую стоимость.

Например, как уже упоминалось, вентили FANOUT для булевых схем часто считают бесплатными, то есть мы могли бы выбрать для них нулевую стоимость. Другой пример: когда мы работаем в модели запросов и считаем число запросов, которые схема делает к входной функции (в форме черного ящика), мы фактически назначаем единичную стоимость вентилям запросов и нулевую стоимость другим вентилям, таким как вентили Адамара. Наконец, иногда мы назначаем вентилям разные стоимости в зависимости от того, насколько трудно их реализовать; это может зависеть от рассматриваемого оборудования.

Хотя все эти варианты разумны в разных контекстах, в этом уроке мы ради простоты будем придерживаться размера схемы как представления вычислительной стоимости.

Стоимость как функция длины входа¶

Нас прежде всего интересует, как вычислительная стоимость масштабируется по мере роста входов. Поэтому мы представляем стоимость алгоритмов как функции длины входа.

Семейства схем¶

Входы данной вычислительной задачи могут иметь разную длину и потенциально становиться сколь угодно большими. С другой стороны, каждая схема имеет фиксированное число вентилей и проводов. Поэтому, когда мы думаем об алгоритмах в терминах схем, для представления алгоритмов обычно нужны бесконечно большие семейства схем. Под семейством схем мы понимаем последовательность схем, которые растут в размере и позволяют обрабатывать все более крупные входы.

Например, представим, что у нас есть классический алгоритм факторизации целых чисел, такой как тот, который используется factorint. Как и все классические алгоритмы, этот алгоритм можно реализовать с помощью булевых схем, но для этого понадобится отдельная схема для каждой возможной длины входа. Если бы мы посмотрели на получающиеся схемы для разных длин входа, то увидели бы, что их размеры естественным образом растут вместе с длиной входа: это отражает тот факт, что факторизовать 4-битные целые числа намного проще и требует гораздо меньше элементарных операций, чем, например, факторизовать 1024-битные целые числа.

Это приводит нас к представлению вычислительной стоимости алгоритма функцией \(t,\) определенной так, что \(t(n)\) — это число вентилей в схеме, реализующей алгоритм для \(n\)-битных входов. Более формально, алгоритм в модели булевых схем описывается последовательностью схем \(\{C_1, C_2, C_3,\ldots\},\) где \(C_n\) решает рассматриваемую задачу для \(n\)-битных входов (или, в более общем случае, для входов, размер которых некоторым образом параметризован \(n\)), а функция \(t\), представляющая стоимость этого алгоритма, определяется как

Для квантовых схем ситуация аналогична: для обработки все более длинных входных строк нужны все более крупные схемы.

Пример: сложение целых чисел¶

Чтобы объяснить это подробнее, на минуту рассмотрим задачу сложения целых чисел, которая намного проще факторизации целых чисел и даже вычисления НОД.

Сложение целых чисел

Вход: целые числа \(N\) и \(M\)\ Выход: \(N+M\)

Как можно спроектировать булевы схемы для решения этой задачи?

Ради простоты ограничимся случаем, когда \(N\) и \(M\) — неотрицательные целые числа, представленные \(n\)-битными строками в двоичной записи. Мы разрешим любое число ведущих нулей в этих кодировках, так что

Выходом будет \((n+1)\)-битная двоичная строка, представляющая сумму; это максимальное число битов, необходимое для записи результата.

Начнем с алгоритма — стандартного алгоритма сложения двоичных представлений, то есть аналога в системе счисления с основанием \(2\) того способа сложения, которому учат в начальной школе по всему миру. Этот алгоритм можно реализовать булевыми схемами следующим образом.

Начиная с младших битов, можно вычислить их XOR, чтобы определить младший бит суммы. Затем вычисляется бит переноса, то есть AND двух младших битов \(N\) и \(M.\) Иногда эти две операции вместе называют полусумматором.

Используя схему XOR, которую мы уже несколько раз видели, вместе с вентилем AND и двумя вентилями FANOUT, можно построить полусумматор из 10 вентилей. Если бы по какой-то причине мы передумали и решили включить вентили XOR в наш набор элементарных операций, для построения полусумматора понадобились бы 1 вентиль AND, 1 вентиль XOR и 2 вентиля FANOUT.

Переходя к более старшим битам, можно использовать похожую процедуру, но теперь включая в вычисление бит переноса из предыдущей позиции. Соединив каскадом два полусумматора и взяв OR от создаваемых ими битов переноса, можно получить так называемый полный сумматор.

Всего для этого требуется 21 вентиль: 2 вентиля AND, 2 вентиля XOR (каждый из которых требует 7 вентилей для реализации), один вентиль OR и 4 вентиля FANOUT.

Наконец, соединив полные сумматоры каскадом, мы получаем булеву схему для сложения неотрицательных целых чисел. Например, следующая схема вычисляет сумму двух 4-битных целых чисел.

В общем случае для этого требуется

вентилей. Если бы мы решили включить вентили XOR в наш набор элементарных операций, нам понадобились бы \(2n-1\) вентилей AND, \(2n-1\) вентилей XOR, \(n-1\) вентилей OR и \(4n-2\) вентилей FANOUT, всего \(9n-5\) вентилей. Если дополнительно решить не учитывать вентили FANOUT, получится \(5n-3\) вентилей.

Асимптотическая нотация¶

С одной стороны, полезно точно знать, сколько вентилей нужно для выполнения разных вычислений, как в примере сложения целых чисел выше. Эти детали важны для реального построения схем.

С другой стороны, если выполнять анализ с такой степенью детализации для всех интересующих нас вычислений, включая задачи гораздо сложнее сложения, мы очень быстро утонем в деталях. Чтобы сохранять управляемость и намеренно подавлять второстепенные детали, при анализе алгоритмов обычно используют нотацию Big-O. С ее помощью можно выражать порядок, с которым растут функции.

Формально говоря, если у нас есть две функции \(g(n)\) и \(h(n),\) мы пишем \(g(n) = O(h(n))\), если существуют положительное действительное число \(c > 0\) и положительное целое число \(n_0\) такие, что

для всех \(n \geq n_0.\) Обычно \(h(n)\) выбирают как можно более простым выражением, чтобы эта нотация позволяла просто описать предельное поведение функции. Например, \(17 n^3 - 257 n^2 + 65537 = O(n^3).\)

Эту нотацию можно довольно прямолинейно расширить на функции с несколькими аргументами. Например, если у нас есть две функции \(g(n,m)\) и \(h(n,m)\), определенные на положительных целых \(n\) и \(m,\) мы пишем \(g(n,m) = O(h(n,m))\), если существуют положительное действительное число \(c > 0\) и положительное целое число \(k_0\) такие, что

всякий раз, когда \(n+m \geq k_0.\)

Связав эту нотацию с примером сложения неотрицательных целых чисел, мы заключаем, что существует семейство булевых схем \(\{C_1, C_2,\ldots,\},\) где \(C_n\) складывает два \(n\)-битных неотрицательных целых числа, такое что \(\operatorname{size}(C_n) = O(n).\) Это выявляет самую существенную черту того, как стоимость сложения масштабируется с размером входа: она масштабируется линейно.

Также обратите внимание, что это не зависит от такой конкретной детали, считаем ли мы вентили XOR имеющими единичную стоимость или стоимость \(7.\) В целом использование нотации Big-O позволяет делать утверждения о вычислительных стоимостях, не чувствительные к таким низкоуровневым деталям.

Еще примеры¶

Вот еще несколько примеров задач из вычислительной теории чисел, начиная с умножения.

Умножение целых чисел

Вход: целые числа \(N\) и \(M\)\ Выход: \(NM\)

Создавать булевы схемы для этой задачи труднее, чем для сложения, но, рассуждая о стандартном алгоритме умножения, можно получить схемы размера \(O(n^2)\) для этой задачи (если \(N\) и \(M\) оба представлены \(n\)-битными двоичными представлениями). В более общем случае, если \(N\) имеет \(n\) битов, а \(M\) имеет \(m\) битов, существуют булевы схемы размера \(O(nm)\) для умножения \(N\) и \(M.\)

На самом деле есть и другие способы умножения, которые лучше масштабируются. Например, алгоритм умножения Шенхаге — Штрассена можно использовать для создания булевых схем, умножающих два \(n\)-битных целых числа со стоимостью \(O(n \operatorname{lg}(n) \operatorname{lg}(\operatorname{lg}(n))).\) Однако сложность этого метода приводит к большим накладным расходам, поэтому на практике он полезен только для чисел с десятками тысяч битов.

Другая базовая задача — деление, под которым мы понимаем вычисление и частного, и остатка по заданным целочисленным делимому и делителю.

Деление целых чисел

Вход: целые числа \(N\) и \(M\neq0\)\ Выход: целые числа \(q\) и \(r\), удовлетворяющие \(0\leq r < |M|\) и \(N = q M + r\)

Стоимость деления целых чисел похожа на стоимость умножения: если \(N\) имеет \(n\) битов, а \(M\) имеет \(m\) битов, существуют булевы схемы размера \(O(nm)\) для решения этой задачи. И, как и для умножения, известны асимптотически более эффективные методы.

Теперь можно сравнить известные алгоритмы вычисления НОД с алгоритмами сложения и умножения. Алгоритм Евклида для вычисления НОД \(n\)-битного числа \(N\) и \(m\)-битного числа \(M\) требует булевых схем размера \(O(nm),\) подобно стандартным алгоритмам умножения и деления. Также, как и для умножения и деления, существуют асимптотически более быстрые алгоритмы вычисления НОД, включая такие, которым требуется \(O(n(\operatorname{lg}(n))^2 \operatorname{lg}(\operatorname{lg}(n)))\) элементарных операций для вычисления НОД двух \(n\)-битных чисел.

Несколько более дорогое вычисление, возникающее в теории чисел, — это модульное возведение в степень.

Модульное возведение целых чисел в степень

Вход: целые числа \(N,\) \(K,\) и \(M\) при \(K\geq 0\) и \(M\geq 1\)\ Выход: \(N^K \hspace{1mm} (\text{mod }M)\)

Под \(N^K\hspace{1mm} (\text{mod }M)\) мы понимаем остаток от деления \(N^K\) на \(M,\) то есть единственное целое число \(r\), удовлетворяющее \(0\leq r < M\) и \(N^K = q M + r\) для некоторого целого \(q.\)